2023年网络安全的发展趋势是怎样的?

数据安全越来越重要。

我国《数据安全法》提出“建立健全数据安全治理体系”,各地区部门均在探索和简历数据分类分级、重要数据识别与重点保护制度。

数据安全治理不仅是一系列技术应用或产品,更是包括组织构建、规范制定、技术支撑等要素共同完成数据安全建设的方法论。我们要发展数字经济、就必须要把保障数据安全放在重要位置,着力解决数据安全领域的突出问题,有效提升数据安全治理能力。

数据安全这个产业也会迎来高速的增长。

近年来,我国数字经济规模持续扩大,数据安全越发受到重视,数据安全产业增速明显,同比增长速度达30%,2022年更是达到40%。随着我国数字化转型步伐加速,数据规模持续扩大,金融、医疗、交通等重要市场以及智能汽车、智能家居等新兴领域数据安全投入持续增加,稳定增长的市场需求将吸引越来越多的传统安全企业以及新兴安全企业推出数据安全相关产品和服务。

未来的智能网联汽车安全也将成为重点。

智能联网汽车的鼓励性政策越来越多,网联汽车产业的发展战略规划也越来越多。但通过去年的市场情况来看,智能联网汽车也是一波双刃剑。汽车更加便捷,增强了用户体验感;但联网后的汽车被黑客入侵劫持,从而带来网络安全威胁。

智能联网汽车的生命线就是安全。在国家政策和市场的驱动下,2023年智能联网汽车将会进一步的快速发展,网络安全也将成为发展的重点。所以,未来的网络安全行业的发展前景也将会更好。

关键信息基础设施安全非常重要

自从滴滴远赴国外上市以来,国家对于关键信息基础设施的保护越来越好,越来越重视。关键信息基础设施一旦遭到破坏、丧失功能或者数据泄露,会危害国家安全、国计民生和公共利益。关键信息基础设施收到越来越多的关注,2019奶奶9月《关键信息基础设施安全保护条例》也正式施行。《信息安全技术关键信息基础设施安全保护要求》国家标准也在今年的5月将会实施,进一步对关键信息基础设施进行要求保护。

预计带来的安全投入规模将是百亿级,各种法律法规的实施带动重要行业和重要领域网络安全建设投入快速增长,关基市场将成为下一个网络安全的增长点。

供应链安全的重要性

供应链风险管理的薄弱导致了黑客通过供应链中供应商的薄弱安全链接访问企业数据造成经济损失,尤其是一些安全意识薄弱的公司采购软件中使用开源的软件和代码更容易受到黑客攻击。

随着经济全球化和信息技术的快速发展,网络产品和服务供应链已遍布全球,任何一个产品组件、任何一个供应链缓解出现问题都有可能影响网络产品和服务的安全。2023年,供应链网络安全风险将愈发重要,对供应链实时数据可见性、流转节点安全检测和异常事件应急响应的需求将会急剧增加,其工作岗位也会急剧增加。

信息技术创新与国家安全

去年,我国发布了《“十四五”推进国家政务信息化规划》,提出要实现全流程安全可靠的发展目标。未来五年,从党政信创到行业信创,从金融和运营商到教育和医疗,信创需求将全面爆发,

国产软硬件渗透率将快速提升。2020-2022年是党政信创需求爆发的三年,2023-2027年行业信创将接力党政信创,从金融行业、运营商行业逐渐向教育、医疗等行业扩散。

基础软硬件是科技产业的支柱,信息技术创新直接关系到国家安全,所以对信创的重视程度已经上升到了新的高度。

云计算与云应用已经成为IT基础设施,云化趋势为网络安全产品服务提供更有利的运营模式。“网络安全即服务”(CSaaS)将继续成为许多公司的最佳解决方案之一,以允许所使用的服务随时间变化并定期调整,确保满足客户的业务需求。

在网络安全人才短缺、安全态势瞬息万变、安全防护云化的今天,用户愿意为硬件出高价而不愿意在软件甚至服务上投入的情况将得到改善,在数据安全政策法规和网络安全保险服务的共同支撑下,中小企业采购云化的网络安全服务意愿将增强,政务网络安全托管服务为广大政务用户提供了一种更经济、更便捷、更有效的选择。

随着ChatGPT等智能机器人愈演愈热,人工智能网络攻防的发展水平也越来越高。人工智能可以提高网络安全,同时也可以创建恶意且复杂的攻击。网络安全从人人对抗、人机对抗,现在已经在向人工智能之间的攻防对抗发展进化了。人工智能今后一定会向自动化渗透测试、漏洞自动挖掘等方向发展。在此之前人工智能的产业,还需要更多热爱网络安全行业的人才。

在国家大力推进数字化转型的北京之下,我国网络与数据安全政策法规、技术标准不断完善,用人标准也在不断变化。想要从事网络安全行业,一味地从网络上找一些十年前的学习资料是行不通的。

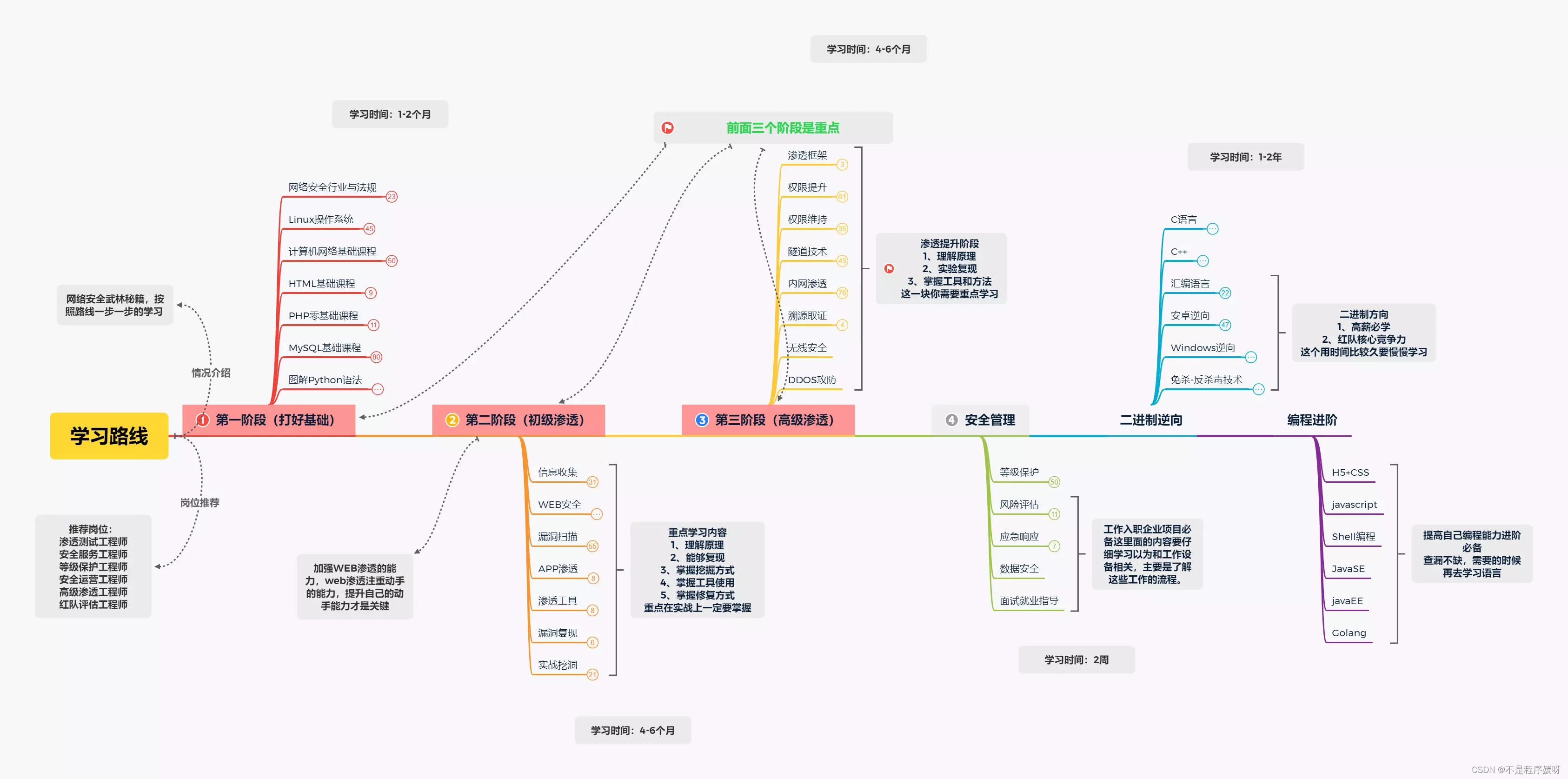

想要进入网络安全行业,达到企业的用人标准,首先要考虑的是如何学习网络安全相关知识。可以参考以下学习路线:

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

怎么学?

我们落到具体的技术点上来,网络安全学习路线,整体学习时间大概半年左右,具体视每个人的情况而定。

如果你把每周要学的内容精细化到这种程度,你还会担心学不会,入不了门吗,其实说到底就是学了两个月,但都是东学一下,西学一下,什么内容都是浅尝辄止,没有深入进去,所以才会有学了2个月,入不了门这种感受。

1、Web安全相关概念(2周)

- 熟悉基本概念(SQL注入、上传、XSS、CSRF、一句话木马等);

- 通过关键字(SQL注入、上传、XSS、CSRF、一句话木马等)进行Google/SecWiki;

- 阅读《精通脚本黑客》,虽然很旧也有错误,但是入门还是可以的;

- 看一些渗透笔记/视频,了解渗透实战的整个过程,可以Google(渗透笔记、渗透过程、入侵过程等);

2、熟悉渗透相关工具(3周)

- 熟悉AWVS、sqlmap、Burp、nessus、chopper、nmap、Appscan等相关工具的使用;

- 了解该类工具的用途和使用场景,先用软件名字Google/SecWiki;

- 下载无后门版的这些软件进行安装;

- 学习并进行使用,具体教材可以在SecWiki上搜索,例如:Brup的教程、sqlmap;

- 待常用的这几个软件都学会了可以安装音速启动做一个渗透工具箱;

3、渗透实战操作(5周)

掌握渗透的整个阶段并能够独立渗透小型站点。 网上找渗透视频看并思考其中的思路和原理,关键字(渗透、SQL注入视频、文件上传入侵、数据库备份、dedecms漏洞利用等等);

- 自己找站点/搭建测试环境进行测试,记住请隐藏好你自己;

- 思考渗透主要分为几个阶段,每个阶段需要做那些工作;

- 研究SQL注入的种类、注入原理、手动注入技巧;

- 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等;

- 研究XSS形成的原理和种类,具体学习方法可以Google/SecWiki;

- 研究Windows/Linux提权的方法和具体使用;

4、关注安全圈动态(1周)

- 关注安全圈的最新漏洞、安全事件与技术文章;

- 通过SecWiki浏览每日的安全技术文章/事件;

- 通过Weibo/twitter关注安全圈的从业人员(遇到大牛的关注或者好友果断关注),天天抽时间刷一下;

- 通过feedly/鲜果订阅国内外安全技术博客(不要仅限于国内,平时多注意积累),没有订阅源的可以看一下SecWiki的聚合栏目;

- 养成习惯,每天主动提交安全技术文章链接到SecWiki进行积淀;

- 多关注下最新漏洞列表,推荐几个:exploit-db、CVE中文库、Wooyun等,遇到公开的漏洞都去实践下。

- 关注国内国际上的安全会议的议题或者录像,推荐SecWiki-Conference;

5、熟悉Windows/Kali Linux(3周)

- 学习Windows/Kali Linux基本命令、常用工具;

- 熟悉Windows下的常用的cmd命令,例如:ipconfig,nslookup,tracert,net,tasklist,taskkill

- 等;

- 熟悉Linux下的常用命令,例如:ifconfig,ls,cp,mv,vi,wget,service,sudo等;

- 熟悉Kali Linux系统下的常用工具,可以参考SecWiki《Web Penetration Testing with Kali Linux》、《Hacking with Kali》等;

- 熟悉metasploit工具,可以参考SecWiki、《Metasploit渗透测试指南》;

6、服务器安全配置(3周)

- 学习服务器环境配置,并能通过思考发现配置存在的安全问题;

- Windows2003/2008环境下的IIS配置,特别注意配置安全和运行权限,;

- Linux环境下的LAMP的安全配置,主要考虑运行权限、跨目录、文件夹权限等;

- 远程系统加固,限制用户名和口令登陆,通过iptables限制端口;

- 配置软件Waf加强系统安全,在服务器配置mod_security等系统;

- 通过Nessus软件对配置环境进行安全检测,发现未知安全威胁;

7、脚本编程学习(4周)

- 选择脚本语言Perl/Python/PHP/Go/Java中的一种,对常用库进行编程学习;

- 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

- Python编程学习,学习内容包含:语法、正则、文件、网络、多线程等常用库,推荐《Python核心编程》,不要看完;

- 用Python编写漏洞的exp,然后写一个简单的网络爬虫;

- PHP基本语法学习并书写一个简单的博客系统,参见《PHP与MySQL程序设计(第4版)》、视频;

- 熟悉MVC架构,并试着学习一个PHP框架或者Python框架(可选);

- 了解Bootstrap的布局或者CSS;

8、源码审计与漏洞分析(3周)

- 能独立分析脚本源码程序并发现安全问题。

- 熟悉源码审计的动态和静态方法,并知道如何去分析程序;

- 从Wooyun上寻找开源程序的漏洞进行分析并试着自己分析;

- 了解Web漏洞的形成原因,然后通过关键字进行查找分析;

- 研究Web漏洞形成原理和如何从源码层面避免该类漏洞,并整理成checklist。

9、安全体系设计与开发(5周)

- 能建立自己的安全体系,并能提出一些安全建议或者系统架构。

- 开发一些实用的安全小工具并开源,体现个人实力;

- 建立自己的安全体系,对公司安全有自己的一些认识和见解;

- 提出或者加入大型安全系统的架构或者开发;

最后我也给大家整理了一些学习资料笔记等,大部分都是比较不错的,希望对大家有帮助!

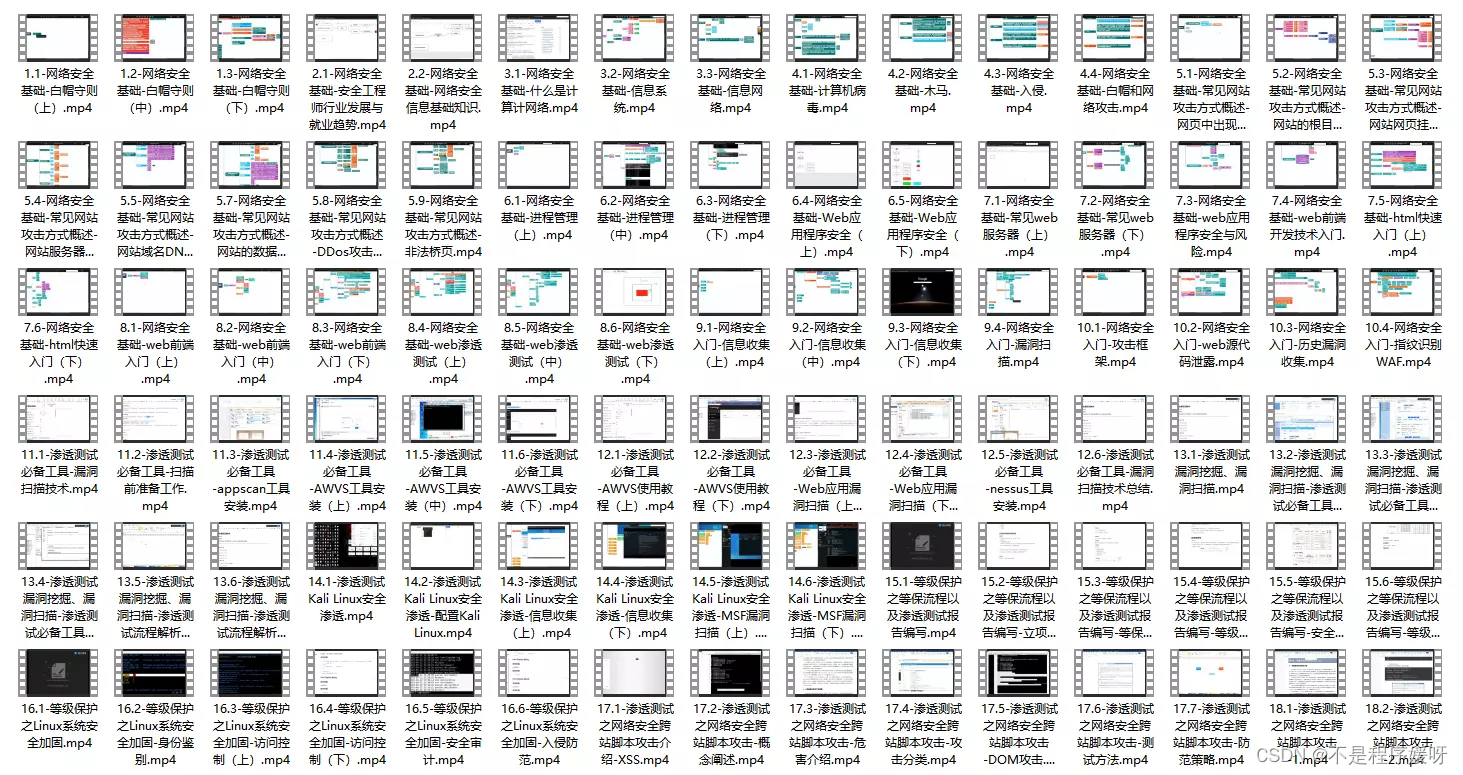

部分内容展示

视频教程

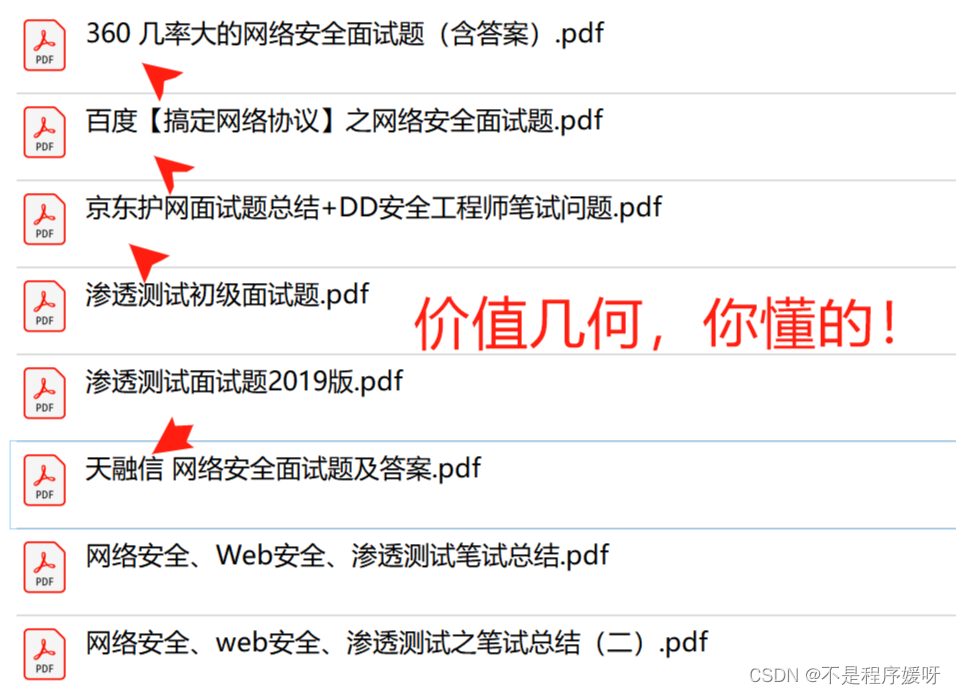

SRC资料包&HW护网行动

面试题资料

尾言

说实话,上面讲到的资料包获取没有任何门槛。 但是,我觉得很多人拿到了却并不会去学习。 大部分人的问题看似是 “如何行动”,其实是 “无法开始”。 几乎任何一个领域都是这样,所谓 “万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。 如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比什么都重要。

网络安全领域就像是一棵硕果累累的参天大树,底下站着无数观望者,他们都声称自己喜欢网络安全,想上树摘果,但面对时不时垂下来的藤枝,他们却踌躇不前,犹豫不决。

实际上,只要任意抓住一根藤枝,都能爬上这棵树。 大部分人缺的,就是这么一个开端。